Y

yumpa

Original poster

В этой статье рассмотрим способ реализации. Вопросы зачем и почему оставим без внимания. Итак, мы имеем 2 провайдера, способов подключения к ним два. Покупка роутера (оба провайдера проводные), который поддерживает такую опцию либо покупка сетевой карты. Рассмотрим второй вариант.

Если существуют поблизости точки доступа wi-fi, которыми можно воспользоваться, тогда нужно приобрести wi-fi сетевую карту, в таком количестве, в котором необходимо. Ведь одна карта может работать только с одой точкой доступа. Разберем на примере двух проводных провайдеров. Для удобства распознавания, переименуем их в wan и wan2

Красный крестик на картинке ничего не означает (это особенность действия виртуальных коммутаторов при физическом передергивание пачкорда)

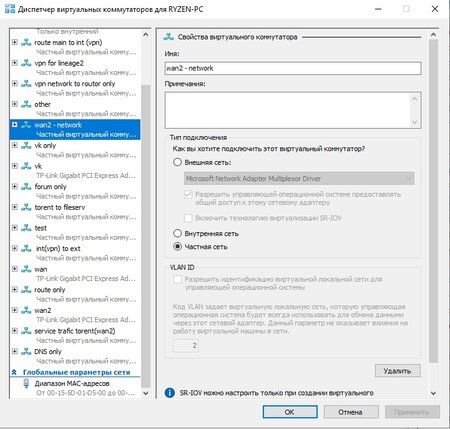

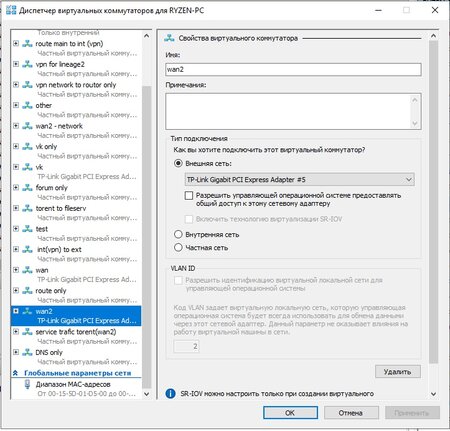

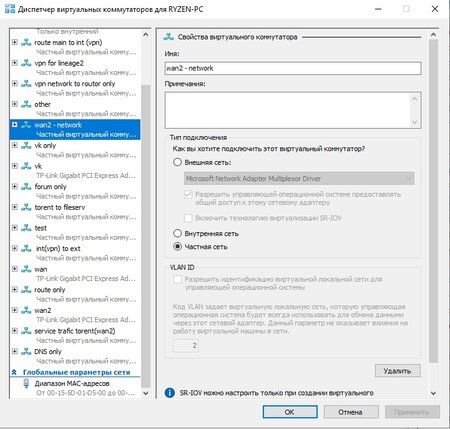

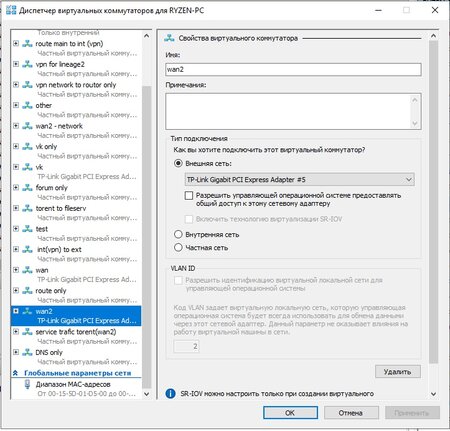

Решать данную задачу будем с помощью виртуальных машин на гипервизоре hyper-v, на которые поставим windows 8 и файервол. Также каждая машина будет иметь по две сетевые виртуальные карты. Одни будут смотреть в сторону провайдеров, а другие в сторону клиента. Что бы добавить сетевые карты в машину, нужно создать виртуальный коммутатор, к которому и будет подключатся карта. Одна карта будет реплицироваться с реальной железкой (с той, что смотрит к провайдеру), вторая карта будет иметь частную сеть

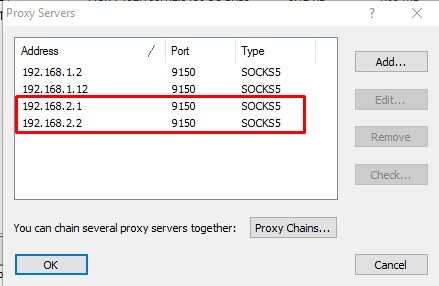

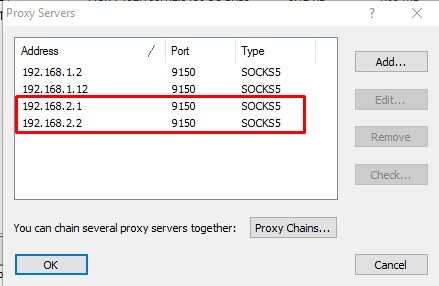

На каждой машине поднимем прокси сервер сокс5 с помощью программы ccproxy, и указываем айпи адрес частной сети (192.168.2.1 на первой машине и 192.168.2.2 на второй и порты 9150). На каждой машине прописываем в файерволе правила, доступа к сокс порту 9150 для определенного айпи (192.168.2.3), а остальное блокируем. Теперь на третьей машине добавим сетевую карту и подключим ее к этой частной сети. Установим proxifier и впишем два айпи адреса машин wan и wan2

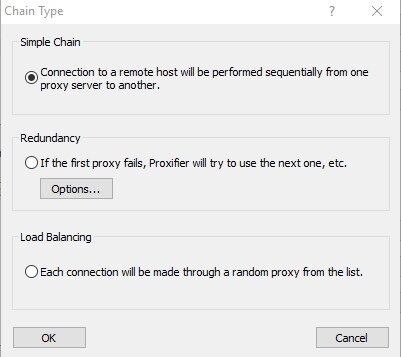

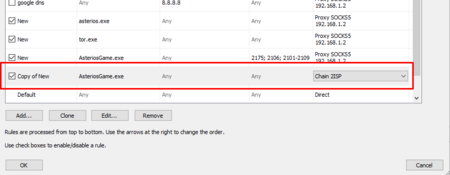

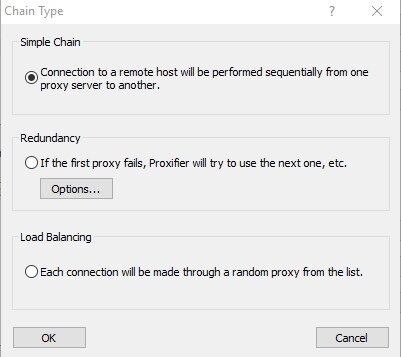

Теперь создадим цепочку и добавим в нее два эти прокси сервера

При нажатии кнопки type мы увидим следующее меню. На котором есть выбор трех положения работы цепочки – последовательно, избыточно, распределение нагрузки.

Последовательно означает пропуск трафика через первый айпи адрес, затем второй и тд. Избыточно – трафик идет только через первый адрес, но если он не доступен, то идет через второй и тд.

Распределение нагрузки – трафик разделяется между прокси серверами путем посылки каждого запроса на случайный прокси сервер

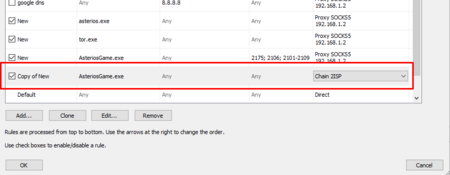

Нас интересует именно третий пункт. Теперь любому приложению можно указать эту цепочку и его трафик будет разделятся

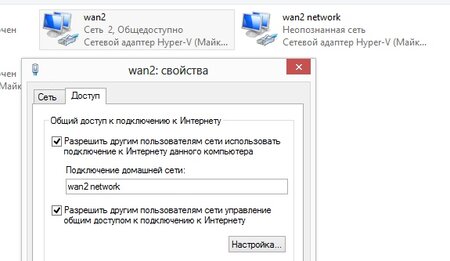

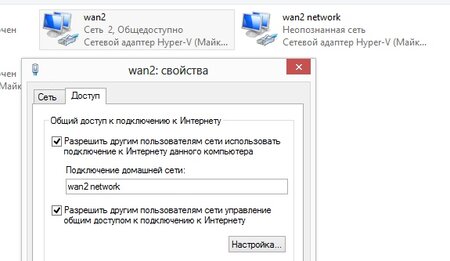

Это не сработает для udp трафика. Если его нужно пропустить, то требуется разрешить маршрутизацию. Выбираем на какой провайдер будет идти трафик, и в той виртуальной машине делаем следующее

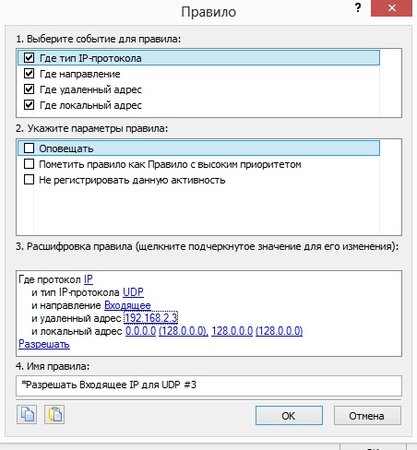

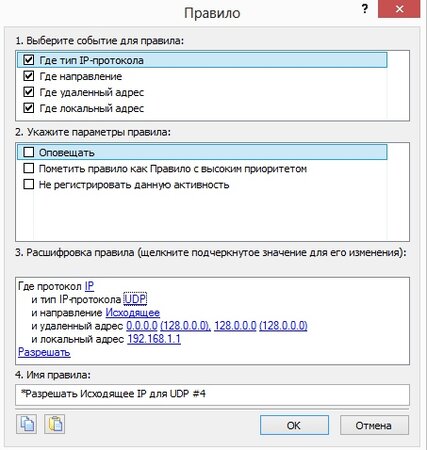

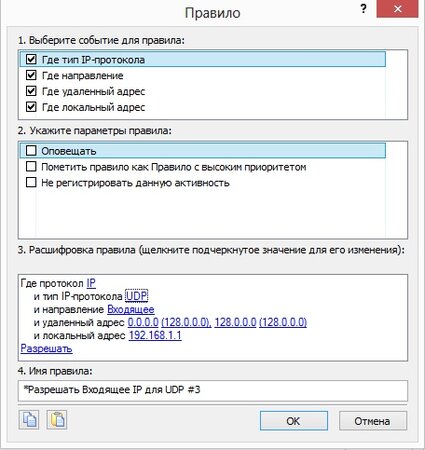

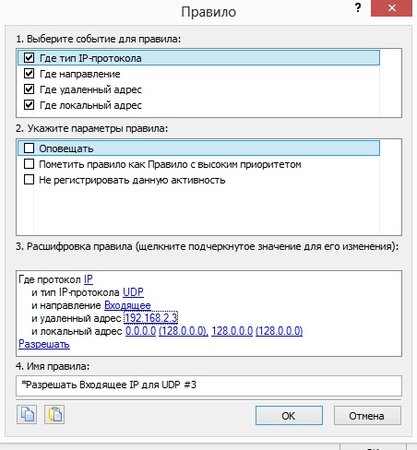

В таком случае нужно прописать транзитные правила файервола

Разрешаем прием трафика и машины 192.168.2.3

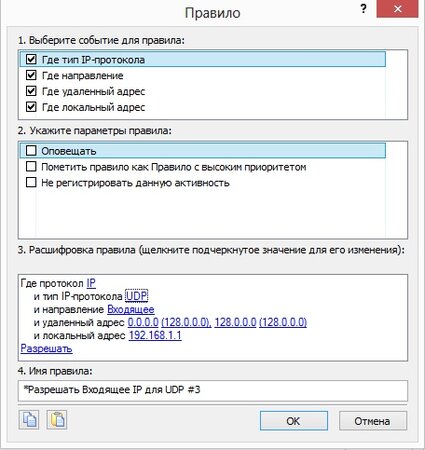

0.0.0.0(128.0.0.0), 128.0.0.0(128.0.0.0) означает любой айпи адрес, если адреса конкретные, то следует вписать их

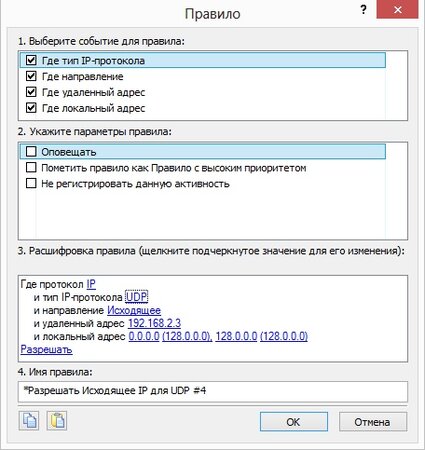

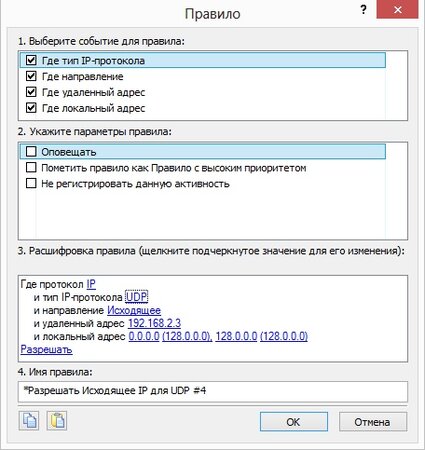

Так, мы принимаем трафик, но его следует передавать дальше провайдеру

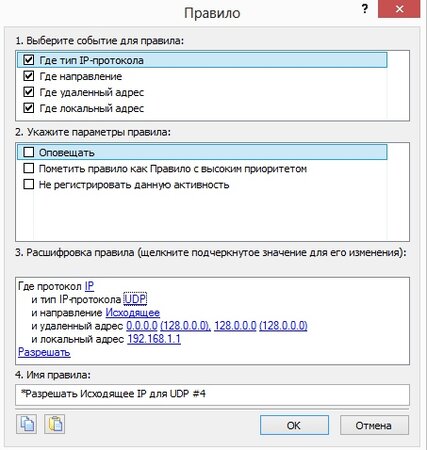

192.168.1.1 адрес wan2 (карта, что смотрит к провайдеру)

Если существуют поблизости точки доступа wi-fi, которыми можно воспользоваться, тогда нужно приобрести wi-fi сетевую карту, в таком количестве, в котором необходимо. Ведь одна карта может работать только с одой точкой доступа. Разберем на примере двух проводных провайдеров. Для удобства распознавания, переименуем их в wan и wan2

Красный крестик на картинке ничего не означает (это особенность действия виртуальных коммутаторов при физическом передергивание пачкорда)

Решать данную задачу будем с помощью виртуальных машин на гипервизоре hyper-v, на которые поставим windows 8 и файервол. Также каждая машина будет иметь по две сетевые виртуальные карты. Одни будут смотреть в сторону провайдеров, а другие в сторону клиента. Что бы добавить сетевые карты в машину, нужно создать виртуальный коммутатор, к которому и будет подключатся карта. Одна карта будет реплицироваться с реальной железкой (с той, что смотрит к провайдеру), вторая карта будет иметь частную сеть

На каждой машине поднимем прокси сервер сокс5 с помощью программы ccproxy, и указываем айпи адрес частной сети (192.168.2.1 на первой машине и 192.168.2.2 на второй и порты 9150). На каждой машине прописываем в файерволе правила, доступа к сокс порту 9150 для определенного айпи (192.168.2.3), а остальное блокируем. Теперь на третьей машине добавим сетевую карту и подключим ее к этой частной сети. Установим proxifier и впишем два айпи адреса машин wan и wan2

Теперь создадим цепочку и добавим в нее два эти прокси сервера

При нажатии кнопки type мы увидим следующее меню. На котором есть выбор трех положения работы цепочки – последовательно, избыточно, распределение нагрузки.

Последовательно означает пропуск трафика через первый айпи адрес, затем второй и тд. Избыточно – трафик идет только через первый адрес, но если он не доступен, то идет через второй и тд.

Распределение нагрузки – трафик разделяется между прокси серверами путем посылки каждого запроса на случайный прокси сервер

Нас интересует именно третий пункт. Теперь любому приложению можно указать эту цепочку и его трафик будет разделятся

Это не сработает для udp трафика. Если его нужно пропустить, то требуется разрешить маршрутизацию. Выбираем на какой провайдер будет идти трафик, и в той виртуальной машине делаем следующее

В таком случае нужно прописать транзитные правила файервола

Разрешаем прием трафика и машины 192.168.2.3

0.0.0.0(128.0.0.0), 128.0.0.0(128.0.0.0) означает любой айпи адрес, если адреса конкретные, то следует вписать их

Так, мы принимаем трафик, но его следует передавать дальше провайдеру

192.168.1.1 адрес wan2 (карта, что смотрит к провайдеру)

vk.com/id58924119